团体赛中,关于常威MAC计算机电子数据的相关题目困扰了许多参赛选手,成为大家公认的“难题”,赛后吸引选手们持续研究讨论。本期第七届“美亚杯”解题复盘回顾,美亚柏科取证技术研究小分队特别带来常威Mac相关题目解析,分享如何利用取证大师快速解析获得答案。

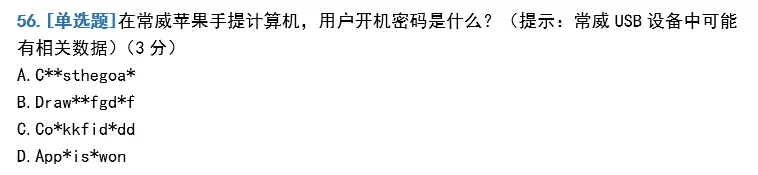

一、关于第56题的解析

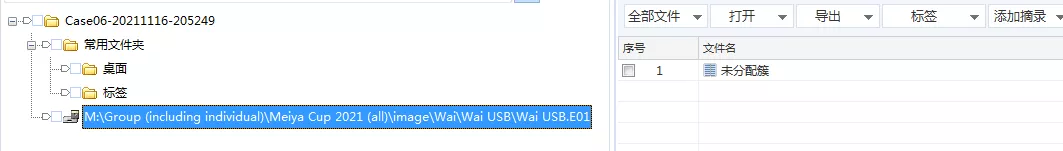

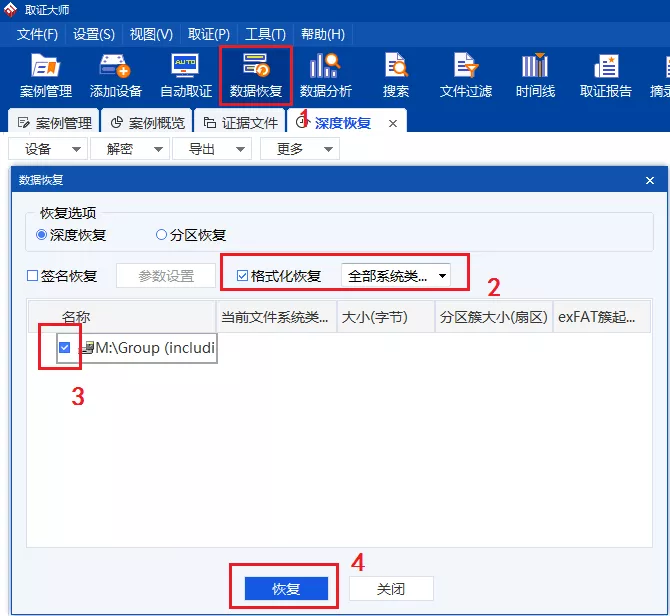

题目提示Mac镜像的开机密码可能存在于USB镜像中,加载USB镜像后可以发现都是未分配簇的状态,猜测有可能是由于删除分区导致的,遂通过取证大师格式化恢复。

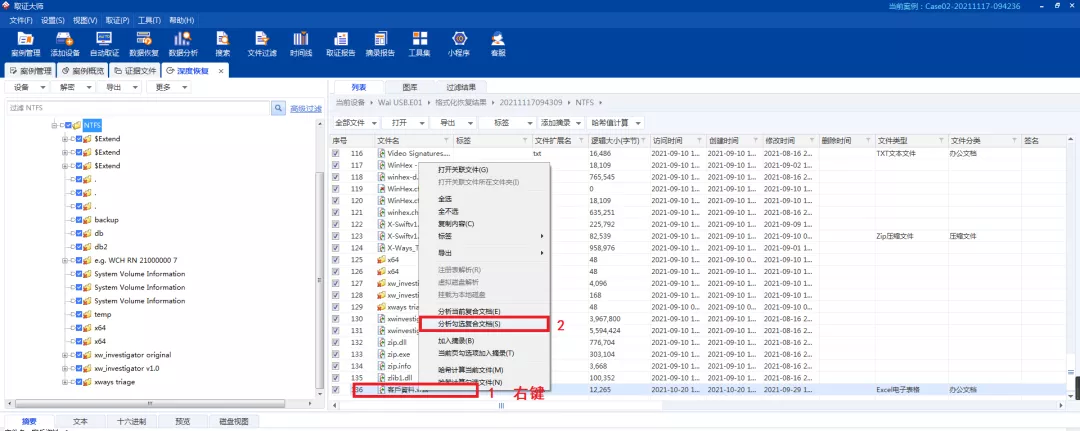

在根目录发现存在excel文件和压缩文件,全选,使用取证大师的“分析当前复合文档”可以将这些复合文档的内容包含到原始数据搜索的范围中。

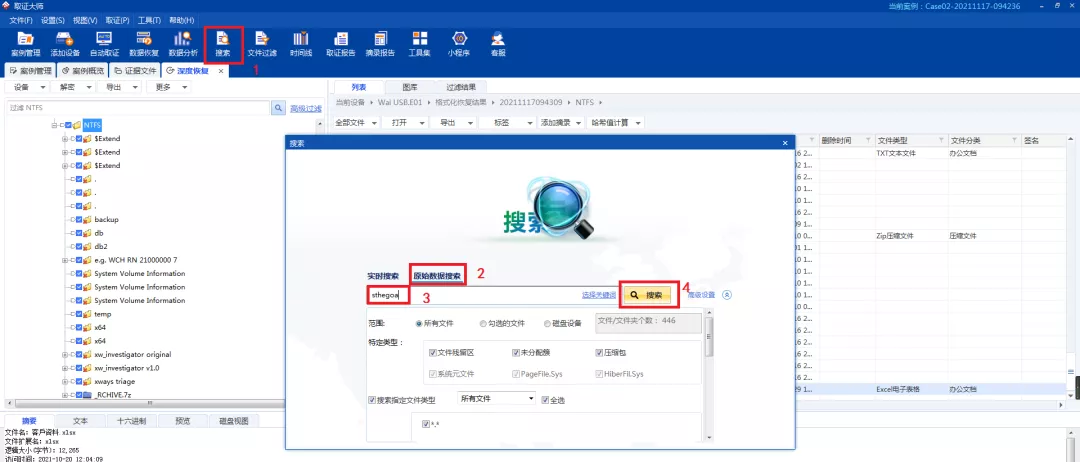

根据题目选项中提供的明文部分进行原始数据搜索。

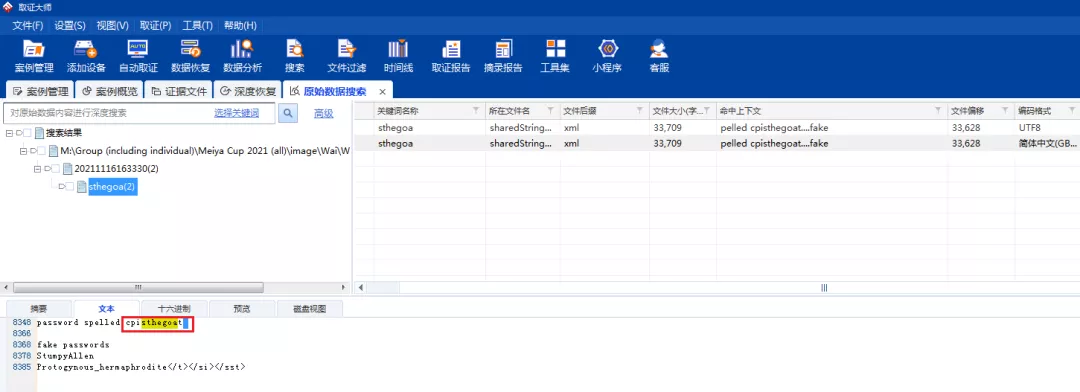

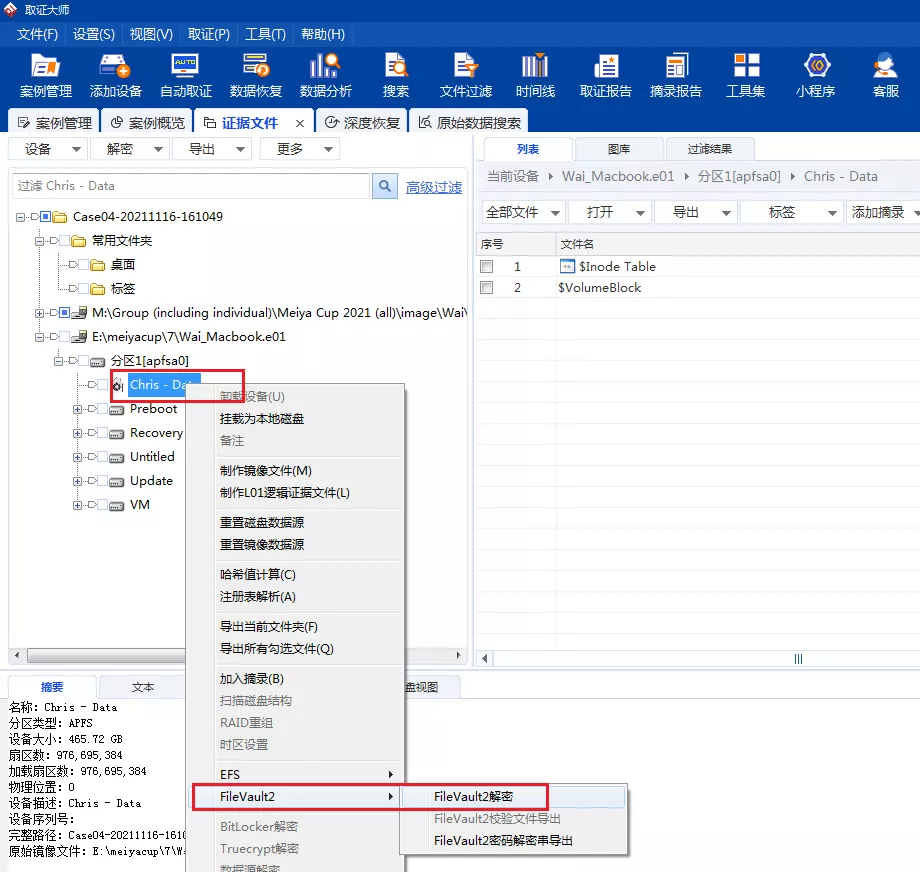

根据命中结果,尝试使用取证大师的FileVault2解密功能,输入密码解密分区。

经过验证能够成功解密的密码为cpisthegoat,因此选择A。

二、关于第61题的解析

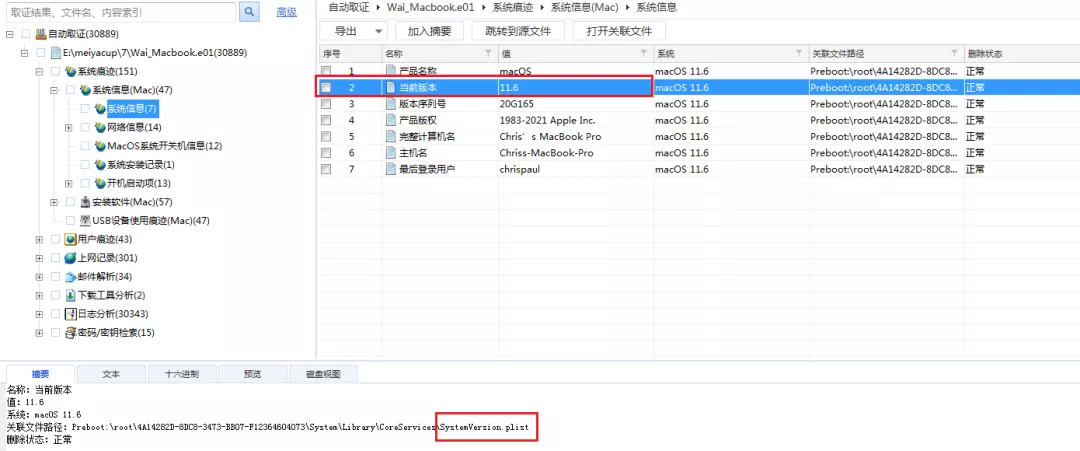

通过第56题取到的密码解密mac镜像的filevault加密,通过默认的Mac取证策略进行自动取证,可以在系统信息看到当前运行的系统版本为Mac OS 11.6。

通过在文件系统中寻找\Chris - Data:\root\private\var\db\PreviousSystemVersion.plist,这个文件指示了上一个系统的版本信息,如图,上一个系统版本是MacOS 10.11.6。因此选择A。

三、关于第62题的解析

本题考察的是关于Mac OSX FSEvents flag相关知识,选项中的ABCE均为记录文件系统操作的标志,因此选择ABCE。

四、关于第63题的解析

在取证大师的 “密码/密钥检索”取证项下,有Mac钥匙串的解析。从中找到两个AirPort密码,为保存的wifi密码。因此选择AB。

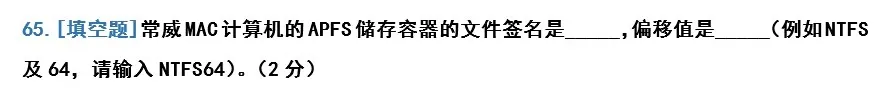

五、关于第65题的解析

文件系统常识题:NXSB32,也可以从取证大师16进制看到。

六、关于第66题的解析

除了 Chris – Data不是默认卷标以外,剩下的5个都是,因此选择B。

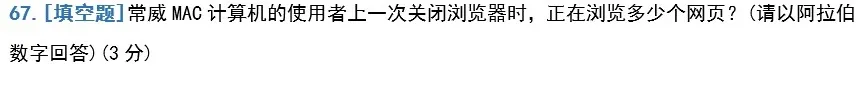

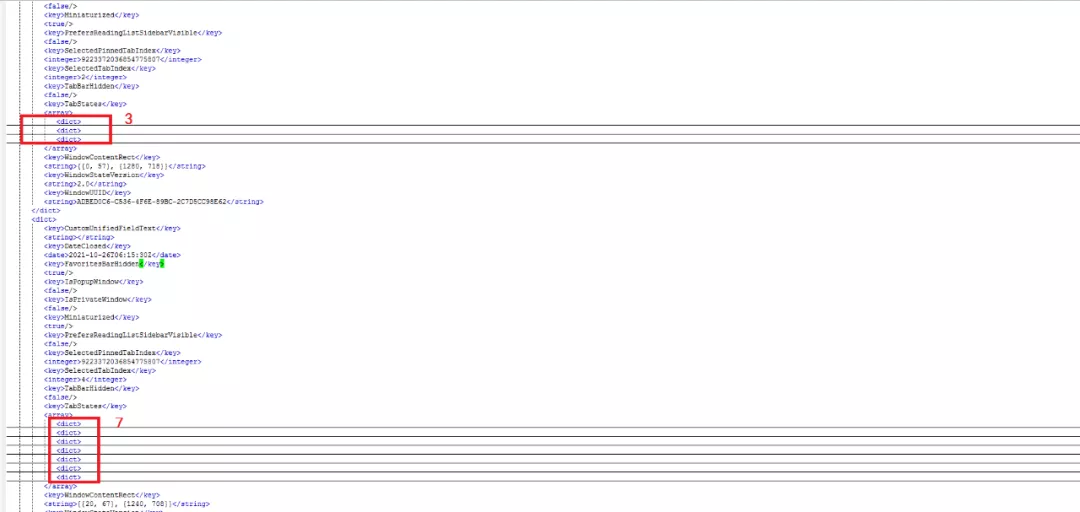

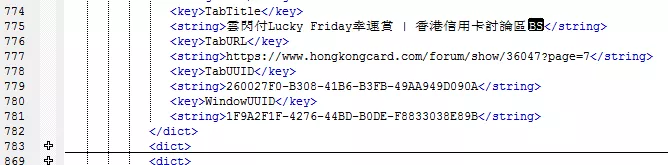

七、关于第67题的解析

在取证大师“证据文件”中,找到Chris - Data:\root\Users\chrispaul\Library\Safari\ LastSession.plist,通过使用第三方工具打开此文件,发现上一次会话共存在10个页面。因此填写 10。

八、关于第68题的解析

取证大师Exif信息解析中,找到IMG_0003、IMG_0004、IMG_0006均为iphone拍摄,因此选择AD。

本届美亚杯里也出现了许多取证软件不支持的功能,使用取证小程序进行开发解题不失为一个好方法。

取证小程序简单易学、灵活扩展,当遇到取证软件暂时不支持解析的计算机、手机、汽车及物联网等设备的新型应用软件时,一线工作人员可以通过自己编写取证小程序,即可快速完成取证工作,无需等待取证软件更新到新版本。除了应用程序数据提取,还可利用取证小程序实现取证过程中常用的实用小工具,扩展取证软件本身的功能;也可使用提供的数据获取接口,读取已提取到的数据进行研判分析,实现数据分析功能。

未来取证小程序将会持续扩展新接口,以便用户能快速实现完全自定义的取证功能和取证流程。也欢迎广大用户参与进来,共同建设取证小程序生态圈!

当前,“第三届”中国电子数据取证小程序大赛也正在如火如荼的进行中,欢迎大家报名!